Edit : Une annonce de la part de l'OTAN évoque d'ailleurs cette nécessité d'analyser la menace à proprement parler !

=============================================

L'ENISA publiait récemment ses estimations sur l'évolution de la menace informatique. On trouve également une percutante analyse transverse du rapport qui ne sera pas ici commenté. La question de la mesure et de l'évaluation de la menace pose toujours un problème alors que le FUD semble parfois resurgir de plus belle.

=============================================

L'ENISA publiait récemment ses estimations sur l'évolution de la menace informatique. On trouve également une percutante analyse transverse du rapport qui ne sera pas ici commenté. La question de la mesure et de l'évaluation de la menace pose toujours un problème alors que le FUD semble parfois resurgir de plus belle.

La problématique du recueil et de l'exploitation des données n'est pas celle qui sera traitée ici car ses ressorts en sont bien connus. Les intérêts bien compris des entités émettant des mesures sont une source d'inquiétude et de remise en cause de leur véracité. Le discours de Mme Napolitano (voir lien "FUD) n'est pas sans lien avec un agenda parlementaire et surtout budgétaire, donc financier. A cet égard, je vous conseille le fameux "Freakonomics" qui aborde les principes de l'incitation de manière exemplaire.

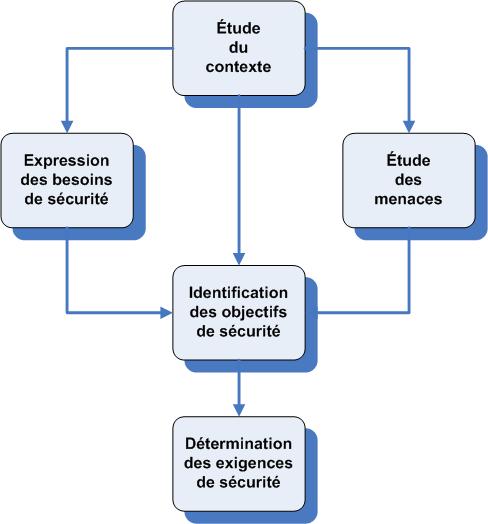

Il n'en demeure pas moins que l'affaire est complexe pour le décideur SSI qui a pour tâche de décider et donc de donner une direction à son entreprise et un sens à ces actions. Reprenons un instant une méthode classique : l'analyse de risque utilisée pour la protection de l'information. EBIOS a été choisi ici car c'est une méthode réputée et issu d'une entité dont la qualité SSI n'est pas douteuse. Ayant réalisé des études comparatives sur les normes et standards en matière de protection de l'information, il m'est possible de vous affirmer qu'elle présente une capacité de représentation intéressante.

L'intérêt de cette démarche est qu'elle dissocie nettement l'étude des besoins de sécurité et l'étude de la menace. En effet, à force de réflexion, il est apparu que l'étude de la menace présente aujourd'hui des problématiques complexes. A l'opposé, étudier son besoin de sécurité n'est pas aisé mais les acteurs d'un métier particulier savent en général assez bien ce qui a de la valeur, ce qui n'en a pas, les ressources indispensables et les secrets à garder même s'il faut les aider à le formaliser.

Sans dénigrer cet aspect, j'ai été conduit à me demander si l'analyse de la menace n'était pas encore moins bien lotie. On peut y associer des aspects négatifs bien connus de la profession :

- Sans menace crédible, il n'est pas possible de convaincre de la réalité du risque

- Sans informations crédibles, la menace demeure floue tant dans les aspects qualitatifs que quantitatifs

Est-ce à dire que chaque organisation devrait disposer d'analystes de la menace ? de spécialistes de la veille ? Presque...Mais c'est bien sur impossible.

En bref, cette démarche interrogative s'est transformée en : "comment construit-on l'ennemi" ? Cette vision, que l'on pourrait attribuer à la pensée militaire, ne semble pas toujours explicite dans le raisonnement de l'analyse de risque. D'une certaine manière, la mesure de l'agression ou du conflit possible, en matière d'information, semble parfois réduite à un strict minimum.

Qu'en pensez-vous ? Comment, et grâce à quoi, matérialisez-vous la menace ? L'ennemi ?

Ne pensez-vous pas que, mieux construite, celle-ci contribuerait :

- à convaincre le conseil d'administration que l'entreprise est bien menacée ?

- à mieux représenter cette menace lors de vos sensibilisations ?

Source :

dans le texte

Dans l'étude du contexte, il y a un paramètre qui est la primordiale, le marché et sa sociabilité.

RépondreSupprimerIl est de marché ou vos concurrents ont vos prototype en stock.....

Ou les deux conjoints travaillent dans des société concurrente au service marketing en toute connaissance des directions générales!!!

Alors certes réaliser une protection technique est importante mais pas tant que ca, mais c'est un début!

Bonjour,

RépondreSupprimerMerci pour le commentaire. Je vous avoue que je ne comprends pas bien dans le sens où je ne recommande pas de technicité ici.

Bien au contraire, l'idée est de savoir comment appréhender la menace et en construire une représentation crédible basée sur une démarche crédible.

N'hésitez pas à préciser votre intervention !

Comme on pourrait dans presention Zen tout est "storytelling". Les dirigeants ne captent rien aux menaces. Il faut alors inventer des scénarios percutants. Je ne protège pas ma base client, mon commercial part avec. Je ne cloisonne pas mon réseau, le premier virus qui passe pète postes de travail et serveurs. Tout ça en argumentant avec une revue de presse.

RépondreSupprimerC'est comme un cours accéléré pour des gens qui n'ont jamais fait de sécurité.

Par contre on peut aussi évoquer le suivi de bons indicateurs sécurité. Mais je trouve l'exercice encore plus dur. C'est plus approprié quand on a déjà des équipements en place et qu'on doit les justifier ou qu'on en veut d'autres.